Le totalitarisme informatique

Extraits

Lycée parascolaire

Numérique et sciences informatiques 1re. Edition 2019

07/2019

Numériques et sciences informa

Spécialité NSI - Terminale. Numérique et sciences informatiques

11/2022

Sécurité

Sécurité informatique et Malwares - Attaques, menaces et contre-mesures. Coffret en 2 volumes : Sécurité informatique - Ethical Hacking ; Sécurité informatique et Malwares - Analyse des menaces et mise en oeuvre des contre-mesures, 3e édition

02/2023

Littérature française

L'informatique en 4ème année Commerciale de Gestion :. Outils de recherche et de traitement des documents. L'informatique en 4ème année Commerciale de Gest

04/2022

Spécialités médicales

Neurophysiologie. De la physiologie à l'exploration fonctionnelle - avec simulateur informatique, 3e édition

09/2019

Informatique

LE BUG DE L'AN 2000. Comprendre l'informatique jusqu'à ses défaillances

03/1999

Droit

Hannah Arendt, les juristes et le concept de totalitarisme. Retour sur les sources juridiques d'un concept philosophique

11/2020

Systèmes d'informations

Conduite de projets informatiques. Développement, analyse et pilotage, 5e édition

10/2022

Mathématiques Prépas

Informatique tronc commun MP, PC, PSI, PT. Edition 2022

07/2022

Mathématiques

131 développements pour l'oral. Agrégation externe mathématiques / informatique

08/2020

Programmation

DUT informatique PyQt5. Tome 16, avec Visual Studio Code

07/2021

Programmation

DUT informatique wxPython. Tome 15, avec visual studio code

07/2021

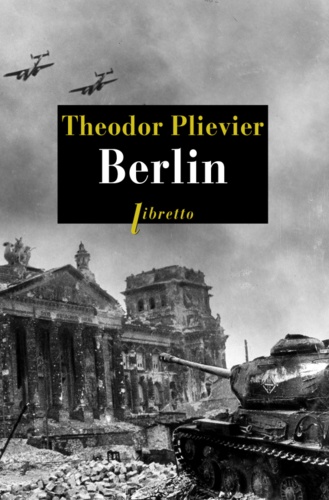

Romans historiques (poches)

Berlin

08/2018

Littérature française

Décoder facilement toutes informations numériques. À travers le "système horizontal et vertical, (SHV)"

03/2022

Numérique et sciences informat

Spécialité NSI Numérique et sciences informatiques 1re. 2e édition

04/2021

Numériques et sciences informa

Spécialité NSI Numérique et sciences informatiques Tle. 2e édition

07/2021

rgpd

Données personnelles. RGPD, loi intormatique et libertés, 2e édition

05/2023

Histoire internationale

La Revue des deux mondes. Les totalitarismes, communisme et nazisme dans les années trente

06/2010

Mathématiques

Méthodes mathématiques pour l'informatique. Cours et exercices corrigés, 5e édition

08/2019

Mathématiques Prépas

Informatique tronc commun CPGE scientifiques 1re et 2e années. Edition 2021

07/2021

DSCG5 Management des systèmes

Management des systèmes d'informations Tout le DSCG 5. 2e édition

10/2021

Informatique

Le contrôle de gestion du Sl. Méthodes et outils pour la maîtrise des coûts informatiques

01/2012

Lecture 9-12 ans

Opération Lovelace

06/2018

Lycée parascolaire

Numérique et sciences informatiques 1re spécialité. Edition 2020

09/2019

Numériques et sciences informa

Numérique et sciences informatiques 1re spécialité. Edition 2021

04/2021

Informatique

Les réseaux informatiques. Guide pratique pour l'administration et la supervision

05/2019

Informatique

Maitrise d'ouvrage des projets informatiques. Guide pour le chef de projet, 2e édition

07/2011

Gestion

TPE/PME, pilotez votre projet informatique. 5 étapes pour réussir votre site Internet ou logiciel sur mesure

01/2011

Religion

Histoire du christianisme. Tome 12, Guerres mondiales et totalitarismes (1914-1958)

09/1997

Sciences politiques

L'Avènement de la démocratie. Tome 3, A l'épreuve des totalitarismes 1914-1974

10/2010